Chia sẻ kỹ thuật | Khám phá và thực hành thuật toán rủi ro an toàn dữ liệu

Trong bối cảnh nền kinh tế số phát triển nhanh chóngkèo bóng đá, dữ liệu trở thành tài sản cốt lõi của doanh nghiệp, và an toàn thông tin lại là yếu tố then chốt quyết định sự phát triển bền vững của họ. Trong quá trình thích nghi và đẩy mạnh chuyển đổi số một cách hiệu quả, các doanh nghiệp đang đối mặt với nhiều thách thức và vấn đề phức tạp liên quan đến an ninh mạng.

-

Hầu hết các doanh nghiệp vẫn chưa có năng lực phát hiện các cuộc tấn công lỗ hổng 0Day hoặc 1Day;

- Lỗ hổng logic kinh doanh không được giải quyết hiệu quảkeo 88, vấn đề xác thực giao diện phổ biến rộng rãi;

- Các hoạt động kinh doanh trực tuyến luôn bị xâm nhập bởi nhiều loại hành vi xấu và bán hợp phápkeo 88, chiến lược kiểm soát rủi ro thiếu thốn và lạc hậu nghiêm trọng;

-

Doanh nghiệp không thể giám sát và phát hiện vấn đề rò rỉ dữ liệu ứng dụng kinh doanh một cách hệ thống và chuyên nghiệp.

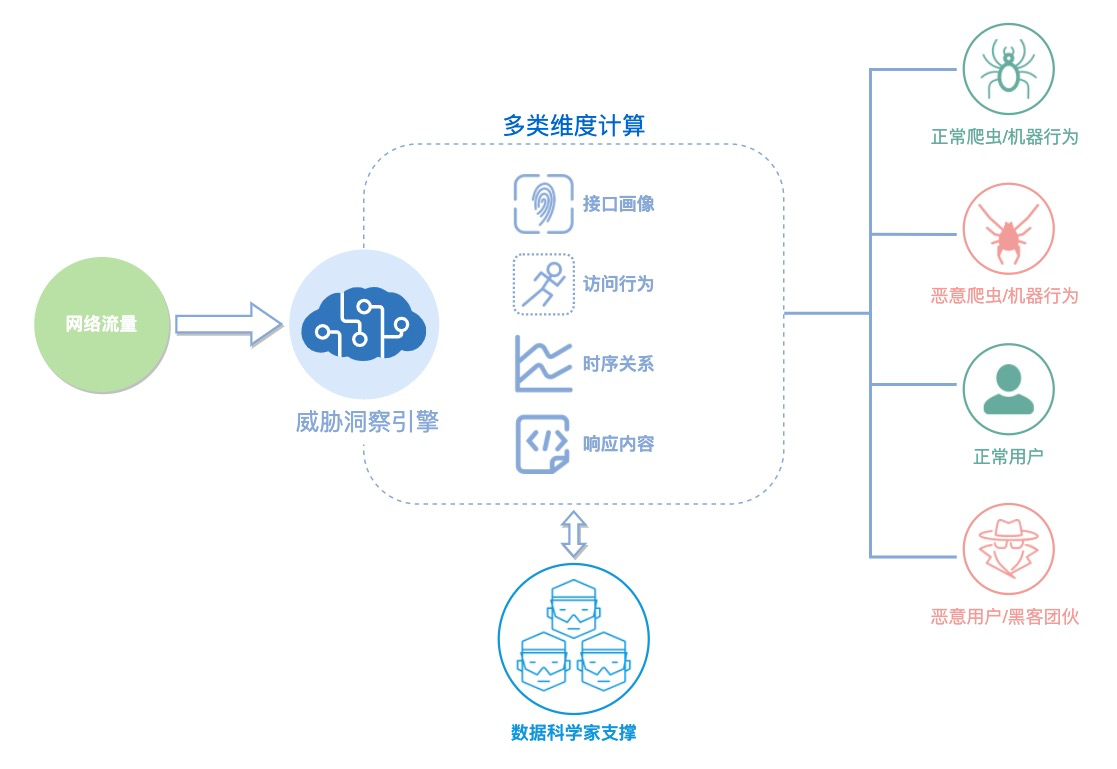

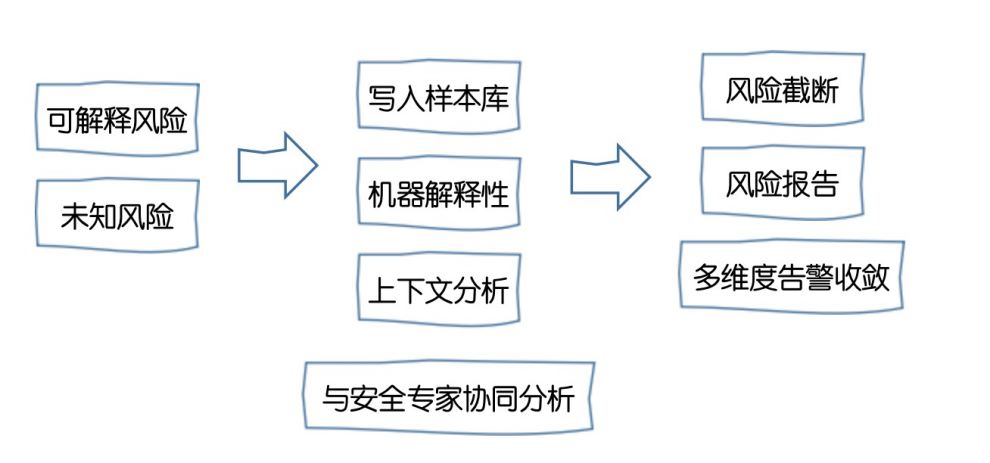

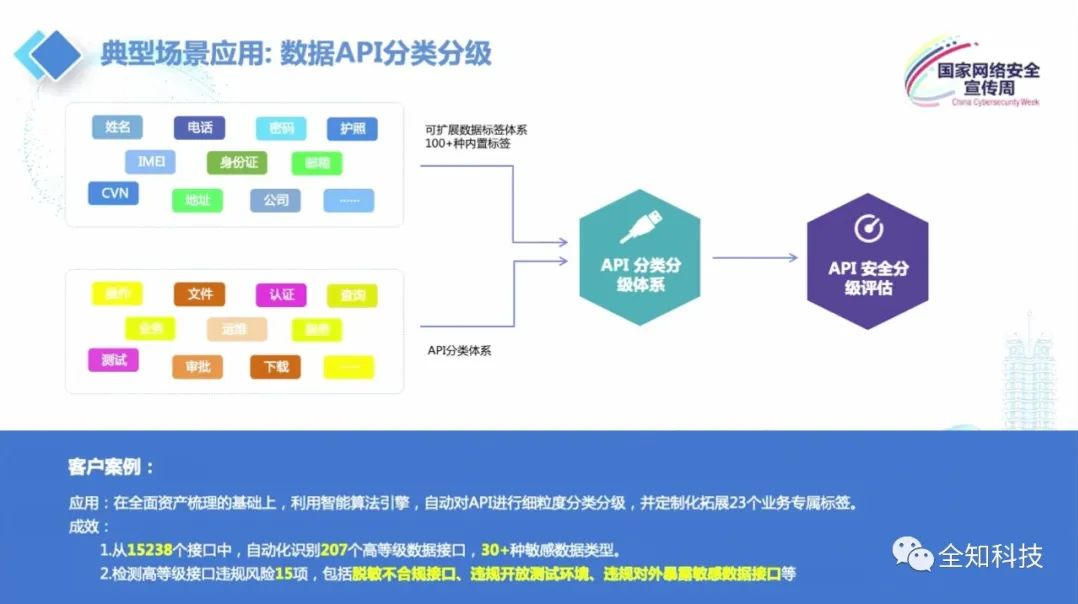

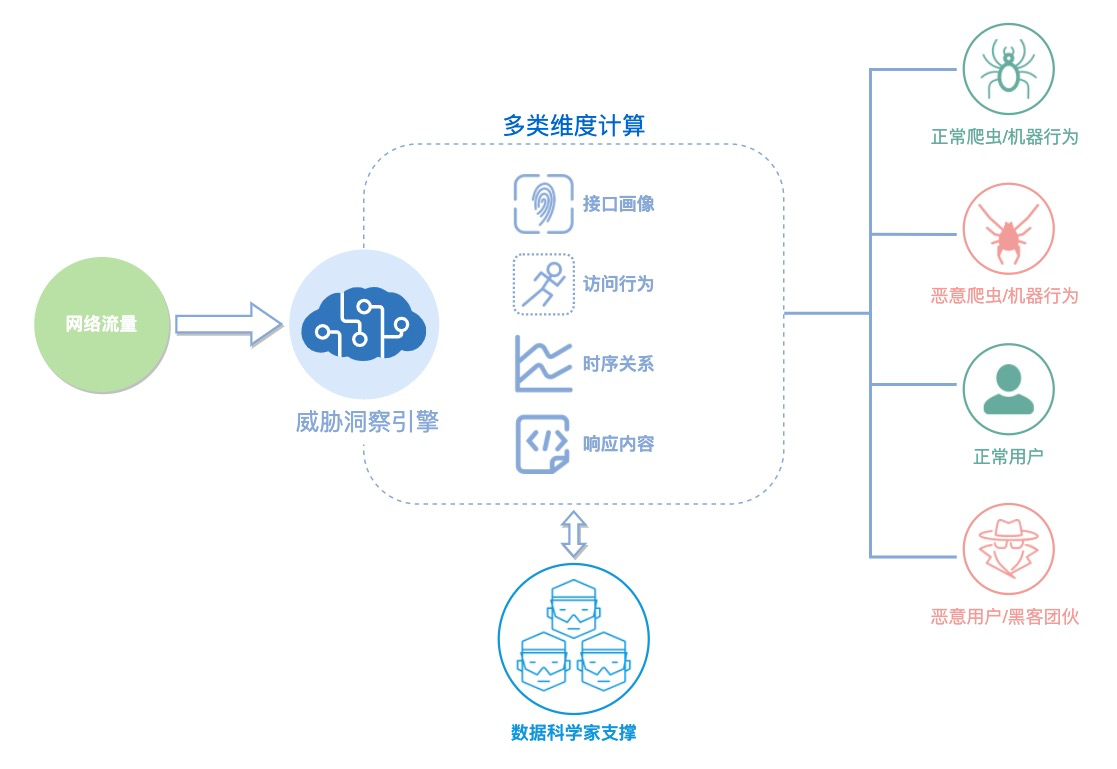

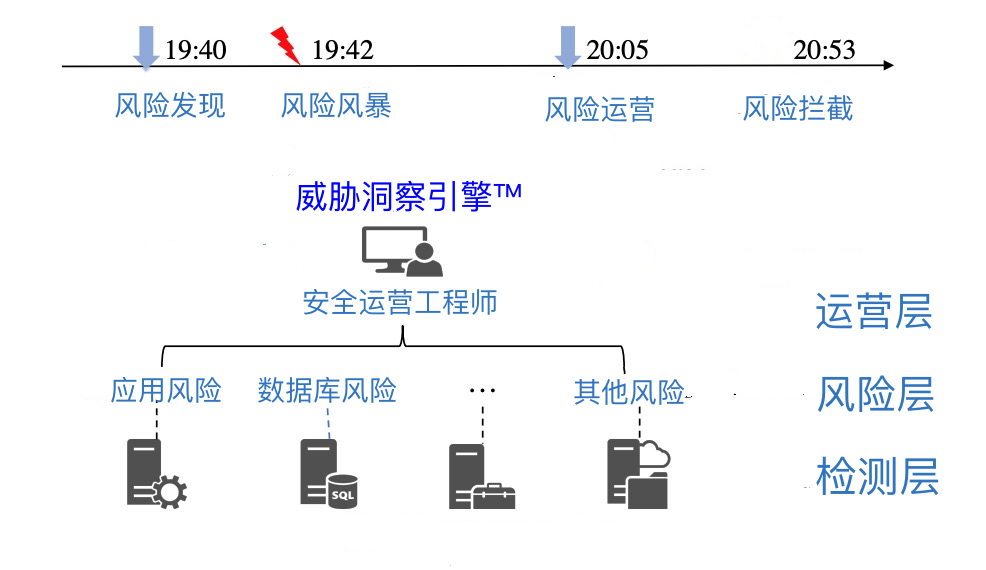

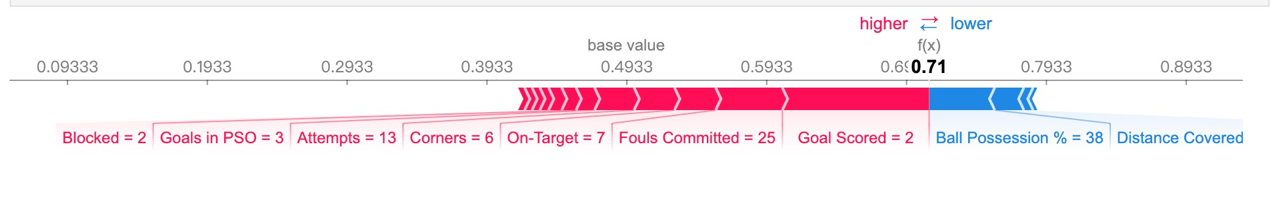

Để giải quyết những thách thức trênkèo bóng đá, phòng thí nghiệm Hồng Tả của công ty Toàn Tri đã sử dụng thuật toán học máy để xây dựng động cơ nhận diện mối đe dọa™, dựa trên nhiều khía cạnh như đặc điểm giao diện, hành vi truy cập, mối quan hệ theo thời gian, nội dung phản hồi… Hệ thống này cung cấp giải pháp an toàn dữ liệu nhanh chóng, chính xác, minh bạch và dễ hiểu, giúp tìm kiếm những rủi ro an toàn dữ liệu phức tạp mà các phương pháp truyền thống khó phát hiện được.

Khác với các tình huống mô hình hóa học máy thông thườngkeo 88, trong lĩnh vực an ninh mạng, hành vi tấn công thường bị che giấu dưới hàng triệu hành vi hợp lệ. Ví dụ, nhiều kẻ tấn công cố ý mô phỏng như người dùng bình thường hoặc sử dụng hàng loạt IP đại lý để ẩn danh khi thực hiện cuộc tấn công.

Các phương pháp tấn công luôn thay đổi không ngừngkeo 88, vì vậy các thiết bị WAF, IDS/IPS dựa trên quy tắc truyền thống không thể phát hiện hết mọi hành vi xâm nhập. Ngoài ra, các hacker thường biết rõ các quy tắc bảo mật và có khả năng né tránh logic kiểm tra của hệ thố

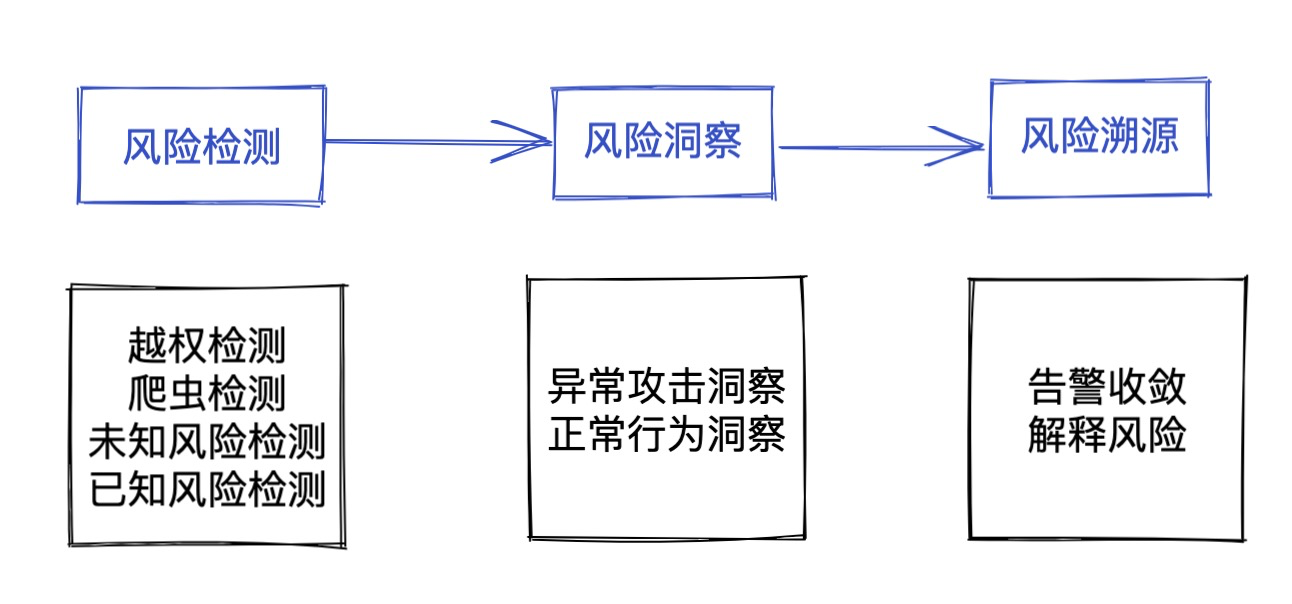

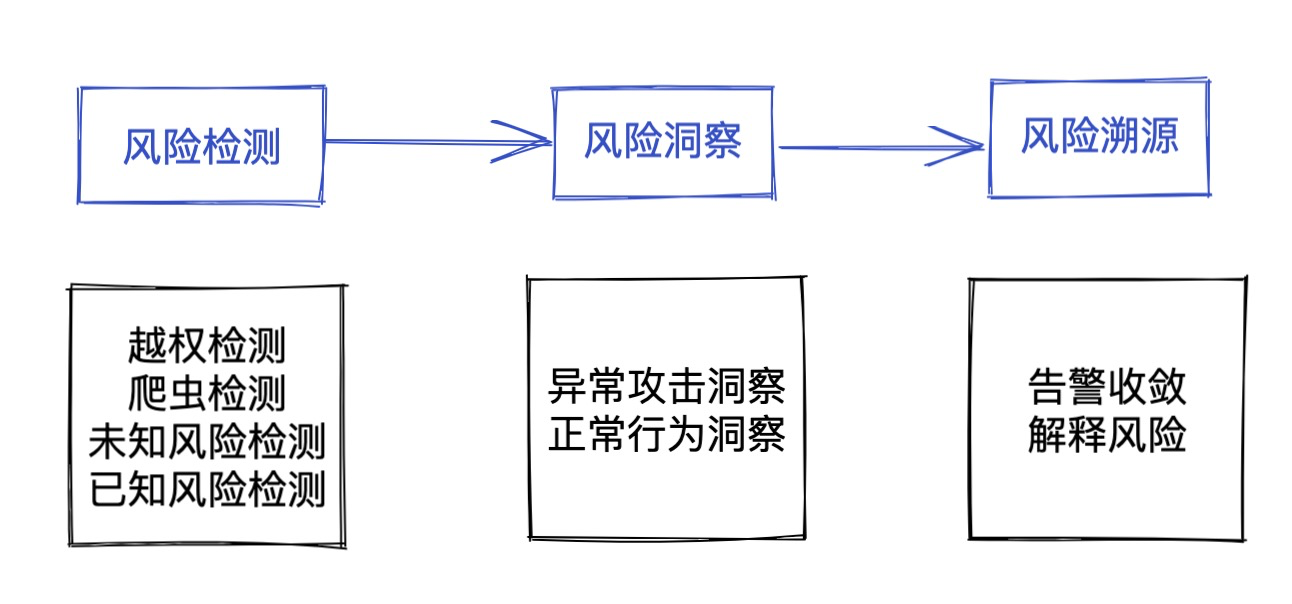

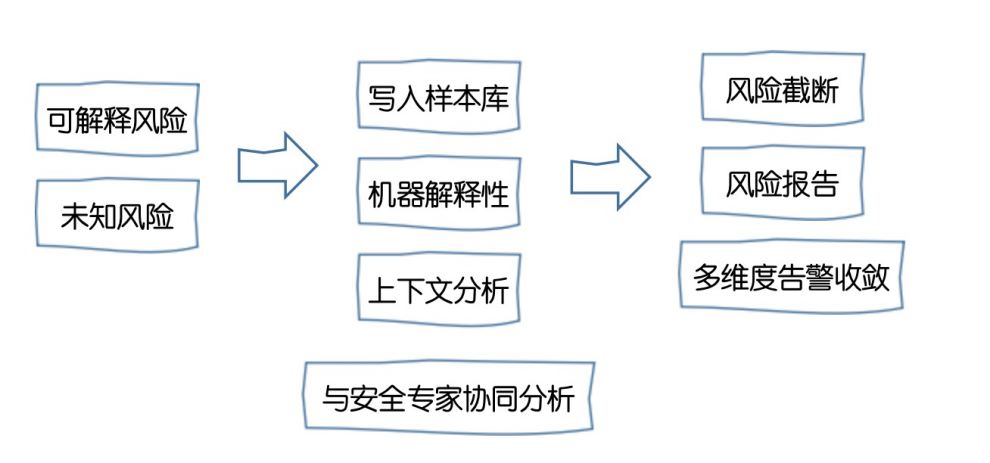

Dựa trên giả định rằng hành vi bình thường luôn tương đồngkèo bóng đá, hành vi bất thường luôn biến đổi, và hành vi tự động luôn giống nhau, chúng tôi kết hợp nhiều thuật toán học máy để xây dựng hệ thống quản lý rủi ro lưu lượng an toàn dữ liệu, bao gồm phát hiện rủi ro, phân tích rủi ro và truy xuất rủi ro, tạo thành một vòng khép kín.

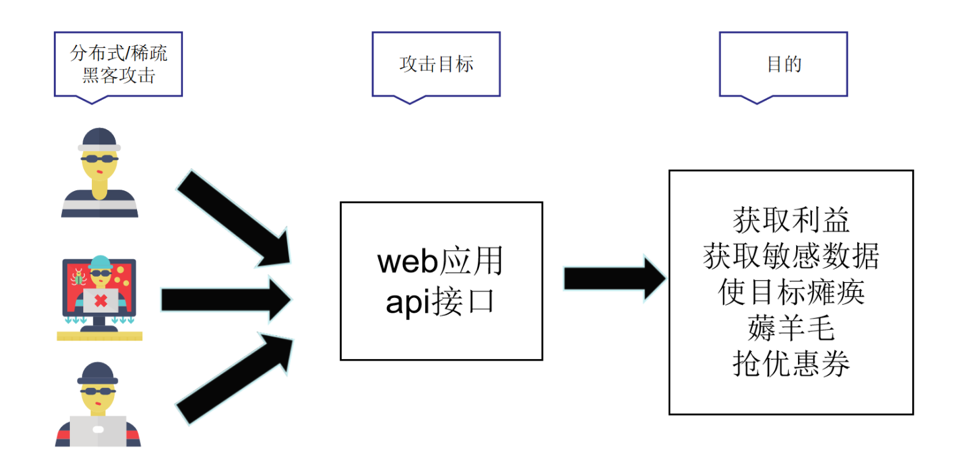

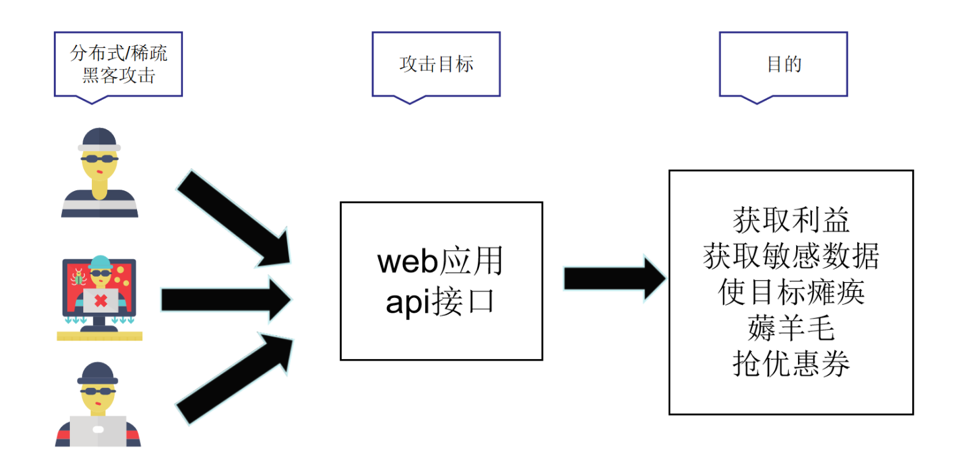

Các ứng dụng kinh doanh mở rộng trên internet thường xuyên phải đối mặt với các cuộc tấn công như đăng nhập bất thườngkèo bóng đá, quét hệ thống, robot thu thập dữ liệu, hoặc các cuộc tấn công liên quan đến an toà Một số cuộc tấn công có thể được phát hiện bằng cách khớp từ khóa hoặc biểu thức chính quy, nhưng một số khác thì rất khó phân biệt với hành vi truy cập bình thường.

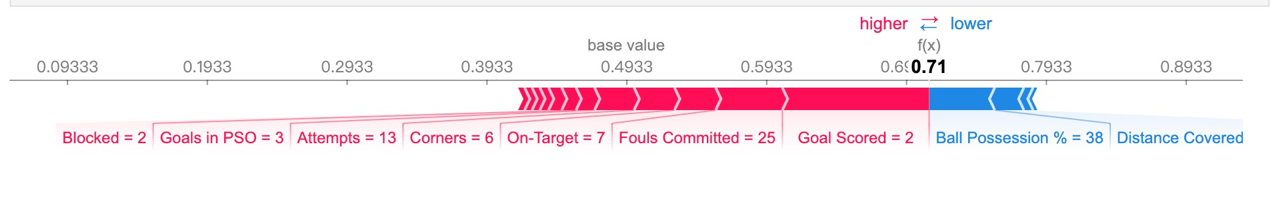

Về mặt thuật toánkeo ty so, bản chất của cuộc tấn công chính là sự xuất hiện bất thường ở một hoặc nhiều khía cạnh đặc trưng. Do đó, dù là cuộc tấn công web truyền thống hay các cuộc tấn công robot thu thập dữ liệu hay tấn công logic kinh doanh, nguyên tắc cốt lõi của thiết kế thuật toán chính là xác định và phát hiện "sự bất thường" trong các khía cạnh đặc trưng.

Ví dụkeo ty so, một kẻ tấn công có thể chi vài đô la để mua hàng chục nghìn IP đại lý để thu thập thông tin doanh nghiệp công lập. Mỗi lần truy cập từ một IP đều trông rất bình thường, nhưng về tổng thể, các IP độc hại này có sự khác biệt lớn so với hành vi truy cập của người dùng hợp lệ ở nhiều khía cạnh như tần suất truy cập, số lượng giao diện truy cập, mối quan hệ theo thời gian, tần suất truy cập, v.v. Vì vậy, nếu xây dựng đúng các chỉ số đặc trưng, các cuộc tấn công phức tạp không thể phát hiện bằng quy tắc cũng có thể được phát hiện. Vấn đề kỹ thuật cốt lõi chỉ nằm ở hai điểm: làm thế nào để xây dựng đặc trưng và thiết kế thuật toán.

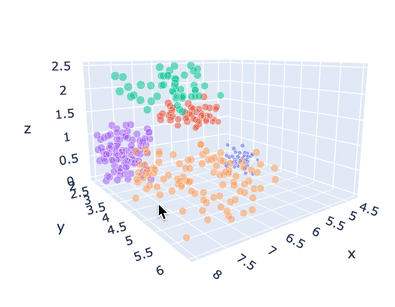

Tuy nhiênkèo bóng đá, việc giải quyết hai vấn đề kỹ thuật này không hề dễ dàng. Nó đòi hỏi kinh nghiệm sâu rộng trong an ninh mạng để hiểu được các loại tấn công đa dạng và xác định được các đặc trưng quan trọng. Đồng thời, cần có kinh nghiệm thực tiễn về thuật toán, kết hợp nhiều kỹ thuật học máy, xây dựng mô hình phân tích bất thường cả theo hướng không giám sát và có giám sát, cuối cùng từ dữ liệu phát hiện ra “sự bất thường”.

Thông qua phân tích ngang và dọckeo ty so, một số cảnh báo bất thường sẽ bị loại bỏ như lỗi phát hiện, trong khi một số khác sẽ được xác định là các cuộc tấn công thực sự có giá trị vận hành. Ví dụ, chúng ta có thể xác định được những đường dẫn tài sản nào bị kẻ tấn công phát hiện thành công, từ đó nâng cao hiệu quả vận hành và trải nghiệm người dùng.

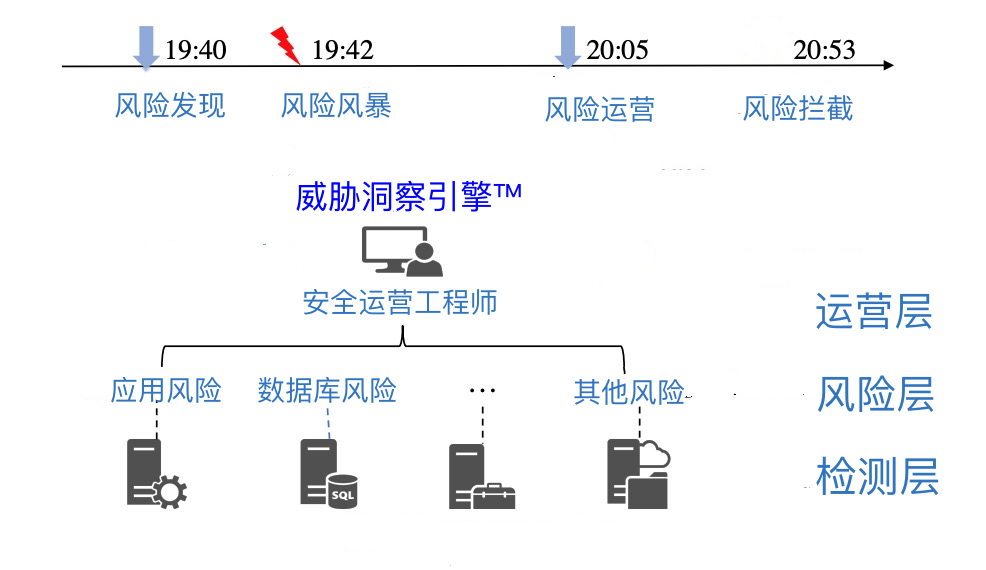

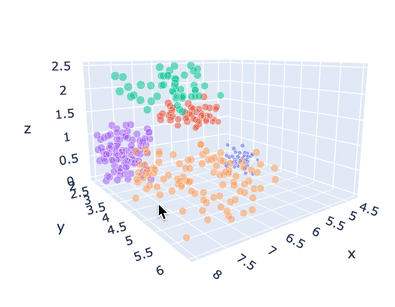

Nhiều loại tấn công khác nhau có thể kích hoạt hàng loạt cảnh báo sự kiện bất thườngkeo ty so, chẳng hạn như tấn công đăng nhập bạo lực, quét tài sản, quét lỗ hổng, robot thu thập dữ liệu... Trong mô hình tấn công này, số lượng cảnh báo sự kiện bất thường đơn lẻ rất lớn, khiến việc vận hành an ninh gặp khó khăn. Do đó, cảnh báo sự kiện đơn lẻ không mang lại ý nghĩa gì, cần sử dụng thuật toán để liên kết và tổng hợp dựa trên đặc trưng tấn công và chủ thể tấn công, tránh "bão cảnh báo", đạt được tổng hợp rủi ro. Trên mặt ngang, có thể sử dụng các công nghệ như phân cụm đặc trưng, đồ thị tri thức an ninh để tổng hợp các cảnh báo sự kiện đơn lẻ và xác định loại tấn công.

Ngay cả khi rủi ro đã được tổng hợp theo nhiều khía cạnh khác nhaukeo 88, việc giảm thiểu rủi ro vẫn chưa giải quyết được hoàn toàn vấn đề vận hành. Vì vậy, cần phân tích và phản hồi tự động ở cấp độ kỹ thuật, trích xuất thông tin quan trọng, xác định các sự kiện tấn công chính, nâng cao hiệu quả vận hành an ninh một cách thông minh. Trên mặt dọc, có thể sử dụng độ tương đồng văn bản, xử lý ngôn ngữ tự nhiên (NLP), phân cụm mẫu văn bản để trích xuất thông tin quan trọng và xác định xem cuộc tấn công có thành công hay không. Ví dụ, đối với cuộc tấn công SQL injection, có thể xây dựng đặc trưng văn bản dựa trên nội dung phản hồi và sử dụng thuật toán phân cụm để quan sát kết quả tấn công.

nhận diện rủi ro

Trên tầng hiển thị tấn côngkèo bóng đá, để hiểu rõ hơn về hành vi tấn công, có thể trình bày lịch sử hành vi của chủ thể tấn công theo thời gian. Ví dụ, trước và sau khi gây ra rủi ro hiện tại, chủ thể tấn công còn thực hiện những cuộc tấn công nào, truy cập các giao diện nào, thu thập dữ liệu nào và đạt được hiệu quả như thế nào. Khi các thuật toán nhận diện rủi ro theo chiều ngang và dọc đã được thực hiện tốt, việc tích hợp vào sản phẩm an ninh không quá khó, điều quan trọng là thiết kế và triển khai tốt ở cấp độ giao diện và kỹ thuật.

Tri Nguyên - Hệ thống bản đồ tài sản dữ liệu

Tri Ảnh - Nền tảng quản lý bảo mật API

Tri Kính - Công cụ kiểm tra an toàn dữ liệu

Một điểm - Nền tảng quản lý an toàn dữ liệu

Một điểm - Nền tảng quản lý an toàn dữ liệu

Xuất khẩu dữ liệu - Nền tảng quản trị tuân thủ

Tư vấn an toàn dữ liệu - Dịch vụ

Đánh giá an toàn dữ liệu - Dịch vụ

Đo lường an toàn dữ liệu - Dịch vụ

Chứng nhận an toàn dữ liệu - Dịch vụ

Dịch vụ tuân thủ nhẹ - DiRM

Dịch vụ tuân thủ nhẹ - PIA

Giải pháp tổng thể về quản trị an toàn dữ liệu

Giải pháp phân loại và phân cấp dữ liệu

Giải pháp quản lý rủi ro dữ liệu của nhân viên nội bộ

Giải pháp an toàn API chống lại các hoạt động bất hợp pháp và bảo vệ mạng

Giải pháp đánh giá rủi ro an toàn dữ liệu

Giải pháp tư vấn an toàn dữ liệu

Giải pháp an toàn dữ liệu cho chia sẻ dữ liệu chính phủ

Giải pháp an toàn dữ liệu trong ngành ngân hàng

Giải pháp an toàn dữ liệu trong ngành bảo hiểm

Giải pháp an toàn dữ liệu trong ngành viễn thông

Giải pháp an toàn dữ liệu trong ngành internet

Giải pháp an toàn dữ liệu trong ngành giáo dục

Giải pháp an toàn dữ liệu trong ngành y tế